长期以来,工业控制系统被认为是相对专业和封闭的、只有少数具有专业知识背景的技术人员才能够了解和接触到的控制系统,加之工业控制系统往往处于物理隔离状态,所以一般地认为工业控制系统不太会受到信息安全方面的威胁。但这些年来,随着信息化的推动和工业化进程的加速,越来越多的计算机和网络技术应用于工业控制系统,在为工业生产带来极大推动作用的同时,也带来了诸如木马、病毒、网络攻击等安全问题。尤其是近期“棱镜门”事件曝光、工行6月发生系统升级事件,信息安全已被上升至国家战略高度。那么,如何更好地保障工业控制系统的安全,如何更有力地免于外部威胁,是我们在推动两化深度融合的进程中不断思索和探讨的问题。

“工业控制系统信息安全正面临着严重的威胁。”工业和信息化部信息安全协调司副司长欧阳武在日前召开的首届工业信息安全高峰论坛上指出,随着计算机和互联网的发展,特别是信息化与工业化的深度融合以及物联网的快速发展,工业控制系统的安全问题越来越突出。

目前,我国如石油、电力、水利等部门均有各自的工业控制系统,若受到黑客攻击,后果不堪设想。据工业和信息化部电子科学技术情报研究所同日发布的《2013年中国ICS信息安全市场研究》报告显示,目前国内工业控制系统信息安全在工业拟态网、控制设备、应用软件方面均存在较大隐患,其中化工与石化行业因控制系统的安全隐患受到的损失最大。报告同时认为,未来的工业控制系统信息安全将着重于安全审计及运营服务方面。2012年,国内工业控制系统信息安全市场已达11亿元,未来5年还将保持年均15%的增长速度,其中交通系统将是发展最快领域。

攸关国计民生

近年来,各个工业行业频发的信息安全事故表明,一直以来被认为相对安全、相对封闭的工业控制系统已经成为不法组织和黑客的攻击目标,黑客攻击正在从开放的互联网向封闭的工控网蔓延。

工业控制系统包括过程控制、数据采集系统(SCADA)、分布式控制系统(DCS)、程序逻辑控制(PLC)以及其他控制系统等,目前已广泛应用于电力、水力、石化、医药、食品以及汽车、航天等工业领域,成为国家关键基础设施的重要组成部分,关系到国家的战略安全。据不完全统计,超过80%涉及国计民生的关键基础设施依靠工业控制系统来实现自动化作业,工业控制系统已成为国家安全战略的重要组成部分。

“经济越发达,科技越进步,关键基础设施中工业控制系统的地位和作用就越重要。”欧阳武表示。无论是高速铁路、民用航空,还是火电、水电、电力的输配线以及石油天然气的管道运输,抑或工业生产系统石油化工以及先进制造系统等,都和工业控制系统分不开。这些基础设施的工业控制系统一旦受到攻击,不仅会造成巨大的经济损失,还会对人民的生命安全造成威胁。

在此不得不提及席卷全球工业界的病毒——“震网”。2010年6月,德国安全专家发现可攻击工业控制系统的震网病毒。截至当年9月底,该病毒感染了全球超过45000个网络,其中伊朗最为严重,直接造成其核电站推迟发电。震网病毒专门针对西门子公司的SIMATICWinCC监控与数据采集(SCADA)系统进行攻击,通过直接篡改PLC控制代码实施。而SIMATICWinCC监控与数据采集(SCADA)系统在中国的多个重要行业应用广泛,如钢铁、电力、能源、化工等行业。

“工业控制系统信息安全问题不但在能源、化工、石化、交通运输等国民经济关键领域要关注,对于中小型制造企业方面更要引起重视。”和利时科技集团技术总监朱毅明表示。

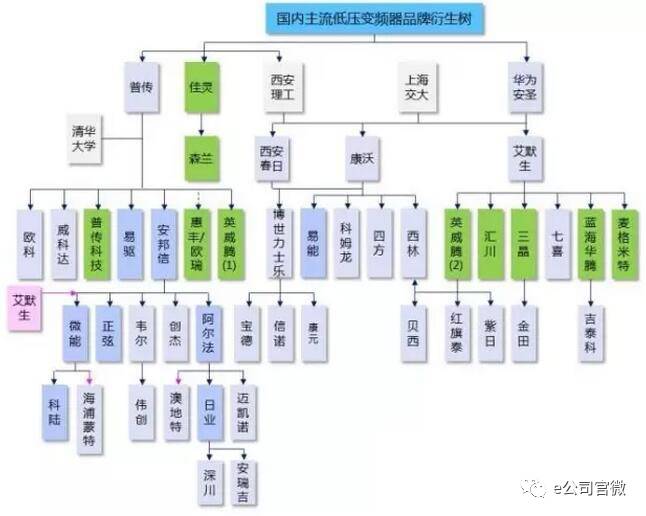

专家建议,在关系到国计民生与国家安全的重大项目中,对国外品牌的选择需要更加谨慎,并对中国自主研发的产品有足够的重视。另有分析人士认为,在“棱镜门”等事件的持续发酵下,未来进口替代将是投资工控信息安全产业的主要因素,未来3年,国内信息安全有望保持20%左右的复合增长率。

纵深防护应对

中国海洋石油总公司高级工程师郭强在谈到工控系统面临的威胁时说,工业控制系统面临的威胁是多样化的,一方面,敌对政府、恐怖组织、商业间谍、内部不法人员、外部非法入侵者等对系统虎视眈眈;另一方面,系统复杂性、人为事故、操作失误、设备故障和自然灾害等也会对工业控制系统造成破坏。

尽管工业控制系统信息安全问题无法避免,但也有规可循。西门子(中国)有限公司信息安全专家分析近些年出现的工控系统安全问题认为:“除少数特别复杂的攻击外,主要的问题还是集中在工业PC感染IT病毒后导致工业应用失效,或影响到工业拟太网,其次是各种工控设备、应用在部署中普遍采用弱口令、空口令、静态口令,再有就是利用工程师站上网或从事其他无关用途等管理脆弱性所带来的安全问题。”

为了夯实工业控制系统脆弱的防护体系,以西门子和施耐德电气为代表的工业控制系统厂商在2012年都推出了以纵深防御为核心的工业控制系统信息安全解决方案,他们认为纵深防御是实现工业控制系统信息安全的最佳方法。

施耐德电气工业事业部工业信息安全技术总监王斌介绍,纵深防御体系包括设备级、系统级和管理级,涉及安全计划、网络分隔、边界保护、网段分离、设备加固以及监视和更新6大安全防御步骤。

完善管理制度

欧阳武表示,我国的工业控制系统信息安全起步相对较晚,目前工业控制系统的安全防护能力还比较薄弱,有很多工作需要做。加快工业控制系统信息安全的制度建设,制定工业控制系统信息安全的标准,提升工业控制系统信息安全的保障能力等,都是需要着力的工作方面。

缺乏完整有效的安全管理是当前我国工业控制系统的难题之一。记者通过听取多家企业发言发现,虽然国家已经出台了相应的文件或者通知来加强工业控制系统信息安全,包括整改实施工作。但对于很多的企业用户来说,因为目前没有相应明确的法律法规去约束相应的企业加强信息安全的整改,所以很多企业在管理制度建设方面还比较欠缺。

正如王斌在谈到整改和实施过程中的困境时所总结的,“中国企业里面信息安全的专责还没有建立起来。”王斌说,工业控制系统信息安全,是一个交叉的领域,但中国企业面临工业控制系统信息安全技术人员缺失的问题。

“其次是管理制度缺失。”王斌说。有的企业也建立了完善的管理制度去防范信息安全的风险,但这些管理制度并没有真正落到实处。还有的企业管理制度也去落实了,但为了去落实管理制度也为了减少某种风险,却严格地限制了信息安全方面的评估和测试,反而导致信息安全的风险没有被发现。

“第三是生产和安全的矛盾。”王斌表示。很多企业首要的目的是保证生产的连续性,然后才会去考虑其他因素。

相关报道

信息安全和工业控制需融合

工业控制系统信息安全是当前控制系统和信息安全行业的热点和难点,也是国家和行业用户高度重视的问题。但令人关切的是,由于现有的信息安全产品的开发人员、知识背景、开发环境是针对IT系统的,缺乏对工业控制系统以及特定行业工作流程的了解,这决定了开发工业控制系统安全防护产品会遭遇很大的困难。同样,信息安全厂商也面临类似的困境。因此,弥合信息安全与工控系统之间的这一鸿沟成为工业控制系统信息安全的当务之急,工业控制系统厂商与信息安全厂商的融合是一条必经之路。为此,中央研究院信息化所袁晓舒分析认为,融合途径可有以下几种方式:研发融合。工业控制系统和信息安全厂商可以也应当从研发层面展开合作和交流,通过研发层面的融合实现工业控制系统的本质安全。

方案融合。工业控制系统厂商和信息安全厂商应从方案设计层面加强合作,在纵深防御的基础上对一旦发生安全生产事故后果最为严重的现场设备的控制系统区域进行重点监控和防护,对新建的控制系统从设计时就考虑其信息安全防护和运维,对老系统的信息安全防护则应充分考虑保证生产的连续和平滑过渡。

产品融合。产品的融合应从三个层面进行:一是工业控制系统产品应从开发阶段就引入信息安全防护设计;二是信息安全产品应在开发中采用新的软硬件技术并进行充分的测试;三是信息安全监控和管理系统能够采集末端现场设备关键数据、控制系统数据、IT系统数据并进行综合分析和预警,工业控制系统能够反应信息安全监控和管理系统的分析与预警,并根据预警进行动作。

服务融合。服务融合的目标在于能在传统行业实现信息安全运维和工业控制系统运维的融合,传统行业的信息安全运维力量和IT行业相比更加薄弱,控制系统的信息安全运维难度又高于IT系统。客户、信息安全厂商、IT厂商和控制系统厂商均难以独立实现以保障安全运行为目标的工业控制系统信息安全运维。(任奕奕)